Una nuova ricerca di F-Secure e MWR Infosecurity evidenzia che lo spam è la fonte malware numero uno poiché ai criminali basta aggiungere pochi nuovi trucchi a questo classico metodo di attacco

I criminali online sono diventati più prudenti ma si affidano ancora agli stessi vecchi trucchi che usano da decenni. La nuova ricerca di F-Secure mostra come lo spam rimanga il metodo più comune di diffusione di URL malevoli, truffe e malware più di 40 anni dopo che è stato inviato il primo messaggio di spam.*

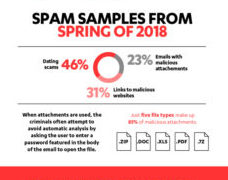

“Lo spam via email è ancora una volta la scelta più comune per l’invio di malware“, afferma Päivi Tynninen, Threat Intelligence Researcher di F-Secure. “Tra i sample di spam che abbiamo visto nella primavera del 2018, il 46% riguardava truffe relative ad appuntamenti online, il 23% email con allegati malevoli e il 31% conteneva link a siti Web malevoli“.

Lo spam è stato uno dei principali vettori di infezione per decenni, osserva Päivi. “Negli ultimi anni, ha guadagnato più popolarità rispetto ad altri vettori, poiché i sistemi stanno diventando più sicuri contro gli exploit e le vulnerabilità del software.”

La tecnica si basa ancora sull’invio di un gran numero di e-mail per catturare un piccolo numero di utenti, ma i criminali continuano a ridefinire le loro tattiche per ottenere risultati sempre migliori.

“Lo spam è diventato un vettore di attacco con un successo crescente, con tassi di click in crescita dal 13,4% nella seconda metà del 2017 al 14,2% nel 2018” dichiara Adam Sheehan, Behavioral Science Lead di MWR Infosecurity, il creatore di phisd, servizio che monitora e migliora la suscettibilità delle aziende al phishing e ad altri attacchi legati ai dati. MWR è l’azienda che è stata acquistata da F-Secure nel giugno 2018.

“Lo spam è diventato un vettore di attacco con un successo crescente, con tassi di click in crescita dal 13,4% nella seconda metà del 2017 al 14,2% nel 2018” dichiara Adam Sheehan, Behavioral Science Lead di MWR Infosecurity, il creatore di phisd, servizio che monitora e migliora la suscettibilità delle aziende al phishing e ad altri attacchi legati ai dati. MWR è l’azienda che è stata acquistata da F-Secure nel giugno 2018.

Mentre lo spam è un gioco di numeri, il modello di efficacia di MWR ha identificato alcune tattiche che giocano sulla psicologia dei destinatari per rendere lo spam più potente:

- La probabilità che il destinatario apra un’email aumenta del 12% se l’email sembra provenire da un individuo conosciuto

- Se l’oggetto dell’email non presenta errori, il tasso di successo dello spam aumenta del 4,5%

- Un email di phishing con una call to action che invita ad agire con urgenza ottiene meno trazione rispetto a quando l’urgenza è implicita

I criminali non si affidano semplicemente al contenuto dello spam per ingannare gli utenti. Stanno anche usando nuovi metodi per colpire quegli utenti che sono ormai consapevoli dei pericoli derivanti dal cliccare su allegati non richiesti.

“Piuttosto che usare solo allegati malevoli, lo spam che stiamo vedendo spesso presenta un URL che ti indirizza verso un sito innocuo, che poi ti reindirizza al sito che ospita contenuti malevoli. Questo extra reindirizzamento è un metodo di evasione dell’analisi per mantenere il contenuto malevolo ospitato il più a lungo possibile“, afferma Päivi. “E quando vengono utilizzati gli allegati, i criminali spesso tentano di evitare l’analisi automatica chiedendo all’utente di inserire una password inclusa nel corpo dell’e-mail per aprire il file.”

E’ possibile ascoltare Päivi e il suo collega ricercatore Jarkko Turkulainen mentre discutono dei trend attuali del cybercrime nell’ultimo espisodio della serie di podcast Cyber Sauna di F-Secure.